لغز الاختراق السيبراني لهواتف الإيرانيين ليلة القصف

المقدمة

بينما كانت الانفجارات تهز طهران معلنة بدء الحرب على إيران، كانت هواتف الإيرانيين تهتز هي الأخرى بسبب وصول إشعارات غامضة إليها.

جَرَت العادة على أن ترسل الحكومات لمواطنيها، في فترات الحروب والأزمات، إشعارات هاتفية لتحذيرهم من المخاطر، وتوجيههم نحو إجراءات السلامة ومناطق الأمان، لكن ذلك لم يكن الحال مع ملايين الإيرانيين.

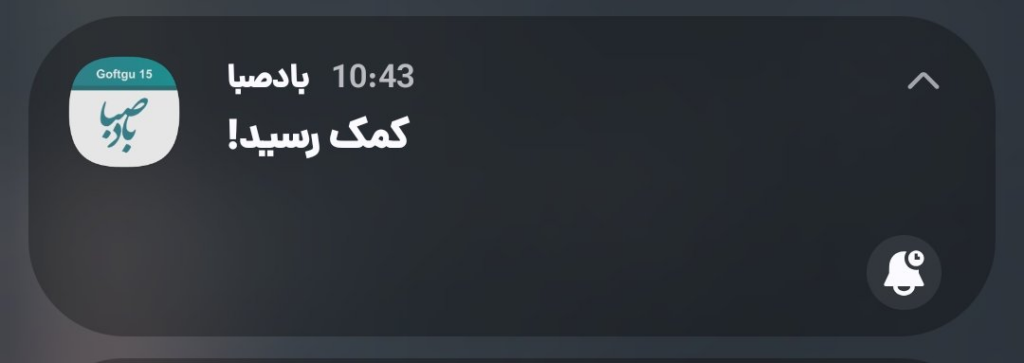

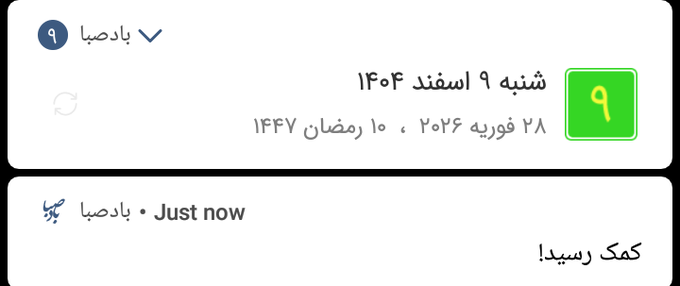

ففي فجر السبت، 28 فبراير/ شباط 2026، وبالتزامن مع بدء الهجوم، تلقى المواطنون الإيرانيون إشعارات هاتفية، لكنها لم تكن من الحكومة أو أي جهة رسمية، ولم تكن كذلك تحذيرًا أو توجيهًا ذا صلة بأمنهم وسلامتهم أثناء الحرب.

إذ كانت صادرة عن تطبيق ديني شهير في إيران، واحتوت على رسائل سياسية مناهضة للنظام الإيراني.

بدا الأمر اختراقًا سيبرانيًّا منسقًا تزامن بدقة مع الضربات العسكرية الأولى، ما طرح تساؤلات حول كيفية اختراق هذه الأعداد الكبيرة من الهواتف الإيرانية، فضلًا عن هوية المخترقين وأهدافهم. وهو ما حاول فريق "إيكاد" الإجابة عنه من خلال هذا التقرير.

فما الذي حدث؟

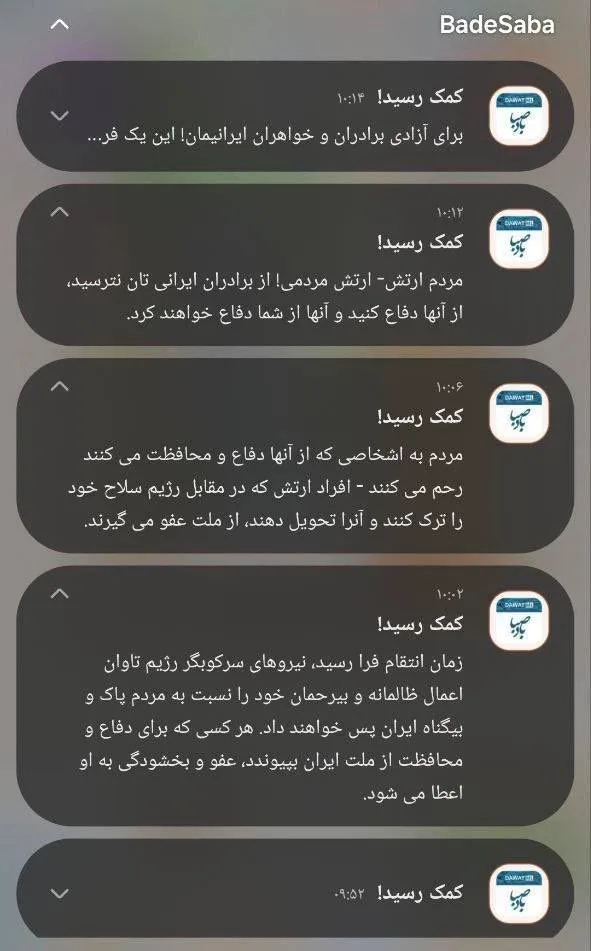

بعد بدء الهجوم الأمريكي-الإسرائيلي على المواقع الإيرانية، فوجئ الإيرانيون بإشعارات تظهر على شاشات هواتفهم النقالة، أصدرها تطبيق "باد صبا" لمواقيت الصلاة، وهو تطبيق شهير في إيران يتجاوز عدد مستخدميه 5 ملايين.

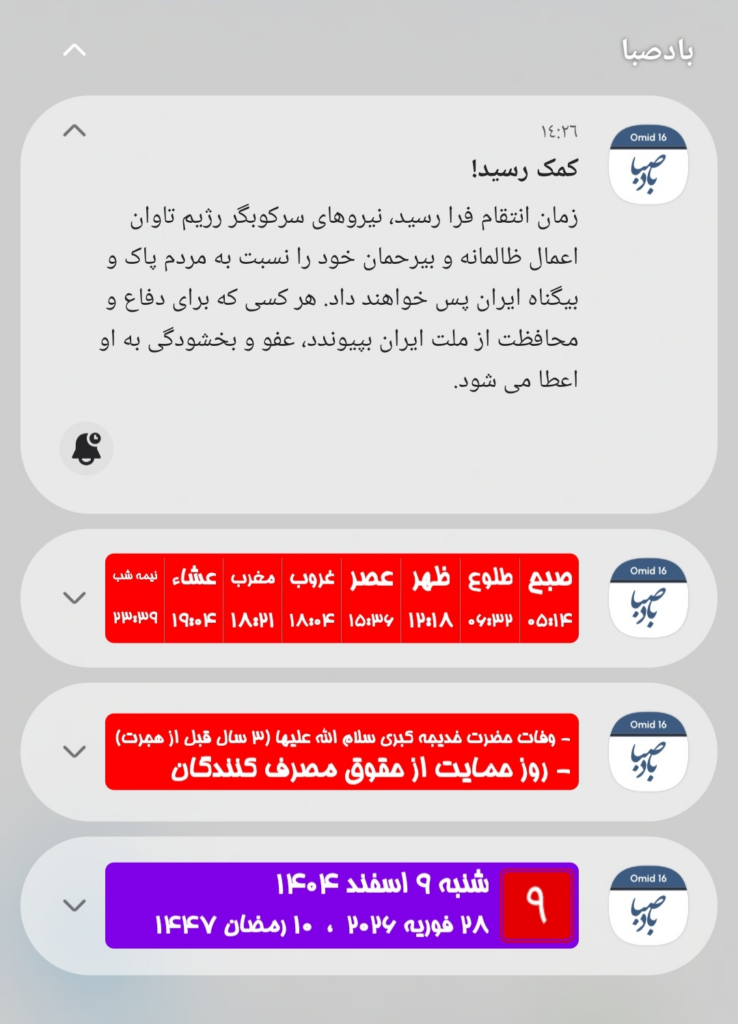

حَوَت الإشعارات رسائل مناهضة للنظام الإيراني؛ بعضها موجه للمدنيين، والآخر لأفراد الجيش والشرطة.

كان التركيز الأكبر على الفئة الأخيرة، إذ شملت الرسائل تهديدات متعددة لهم بـ "الانتقام والمحاسبة" على "أعمالهم الوحشية"، مع دعوتهم في ذات الوقت إلى "الاستسلام" و"إلقاء السلاح" و"الدفاع عن الشعب الإيراني" و"الانضمام لقوات التحرير".

أصابع الاتهام تُوجه نحو إسرائيل

ورغم عدم إعلان أي جهة مسؤوليتها عن اختراق التطبيق، لكن أصابع الاتهام وُجهت مباشرة إلى إسرائيل، وذلك استنادًا إلى نوعية الرسائل ومضامينها وتوقيتها.

وفي هذا السياق، ذكرت صحيفة "وول ستريت جورنال" أن عملية الاختراق جاءت ضمن موجة أوسع من الأنشطة السيبرانية الإسرائيلية المتزامنة مع الضربات العسكرية[a].

كما يرى خبراء أمن رقمي أن هذه العملية خُطط لها مسبقًا، وأن الاختراق حادث بالفعل منذ فترة، لكن توقيت استخدامه أُجل لحين الحاجة إليه.

وهنا يتبادر سؤال جوهري إلى الأذهان: كيف حدث الاختراق أصلًا؟

وفق الفريق التقني في "إيكاد"، لا يحتاج المهاجم إلى اختراق ملايين الهواتف كل على حدته، لكن تكفيه فقط السيطرة على نظام الإشعارات المركزي (Central notification system) الخاص بالتطبيق، ليتمكن بعدها من بث ما يريد ويصل مباشرة إلى كافة المستخدمين.

ولتفسير كيفية حدوث الاختراق، وضع فريقنا سيناريوهين تقنيين محتملين للعملية.

ترسل معظم التطبيقات إشعاراتها للهواتف من خلال خدمات وسيطة، توفر بدورها ما يُعرف بـ "مفتاح الإشعارات" أو "Server Key"، وفي حال تمكن المهاجم من استخراجه، يمكنه على الفور إرسال إشعارات للمستخدمين تبدو كأنها صادرة عن جهة التطبيق الأصلية، وهذا هو السيناريو الأول.

[b]

ويتمثل السيناريو الآخر في وصول المهاجم مباشرة إلى خوادم التطبيق أو لوحة التحكم الرئيسية. وفي هذه الحالة، يمكنه التحكم في الإشعارات من مصدرها الرئيسي، وبثها إلى ملايين الشاشات دون الحاجة لإجراء أي تعديل على الهواتف.

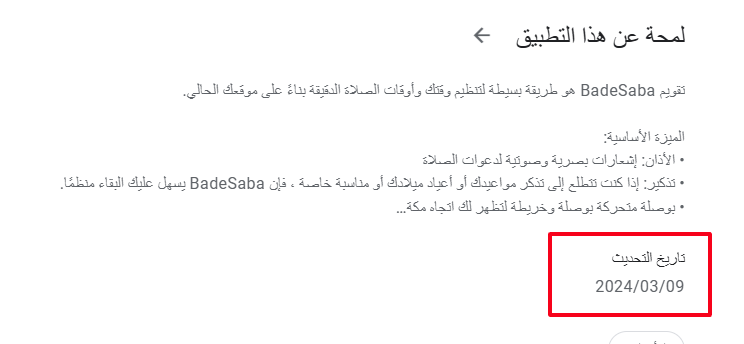

من المهم الالتفات هنا إلى أن التطبيق لم يُحدَّث منذ عام 2024.

وهو ما يعزز فرضية أن نظام الإشعارات المعتمد فيه -على الأرجح خدمة Firebase Cloud Messaging- ظل يعمل بإعدادات قديمة دون مراجعة أمنية حديثة.

وبالتالي، فإن "تقادم التحديثات" يدل على ضعف المنظومة الأمنية للتطبيق، ويجعل استغلاله من قبل جهة الاختراق أمرًا ميسورًا نسبيًّا.

الخلاصة

تشير المعطيات إلى أن العملية لم تكن مجرد اختراق تقني أو هجوم سيبراني، بل ترافقت مع استخدام القنوات المخترقة لبث رسائل إعلامية بالتزامن مع الغارات الجوية على البلاد.

وقد يشير هذا التزامن إلى توظيف العملية ضمن سياق أوسع يجمع بين الأدوات السيبرانية والعمليات العسكرية.

[a]بصريًا:ممكن نضيف هنا سكرين من تقرير الصحيفة، ونظهر الجزء الوارد هنا بلون بارز، مع ترجمته.

[b]يصمم هذا الجدول ويوضع عنوان له: أبرز خدمات الإشعارات الوسيطة المستخدمة من قبل التطبيقات